mittlerer ost- und afrika-Betriebstechnologie (ot)

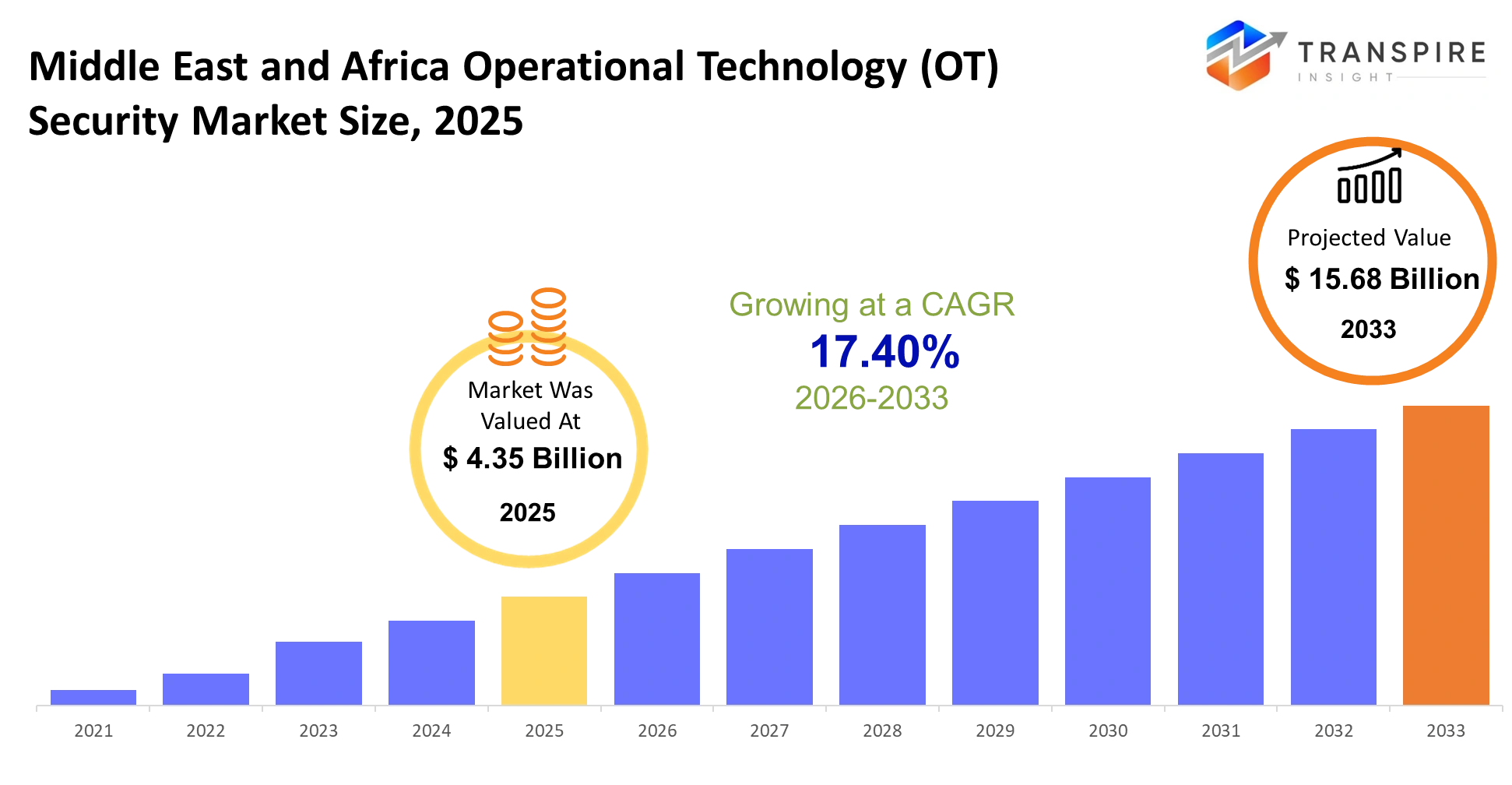

- mittlerer Osten und africa Betriebstechnik (ot) Sicherheitsmarktgröße 2025: usd 4,35 Milliarden

- mittlerer Osten und africa operativer Technologie (ot) Sicherheitsmarktgröße 2033: usd 15,68 Milliarden

- mittlerer Osten und africa Betriebstechnik (ot) Sicherheitsmarkt cagr: 17,40%

- mittlerer Osten und africa operationelle Technologie (ot) Sicherheitsmarktsegmente: nach Komponenten (Hardware, Software, Dienstleistungen), nach Sicherheitstyp (Netzwerk, Endpunkt, Anwendung, Cloud), nach Anwendung (Energie, Produktion, Versorgungsunternehmen, Öl & Gas), nach Endverbraucher (Industrieunternehmen, Versorgungsunternehmen, Öl & Gasunternehmen, Regierung)

mehr über diesen Bericht erfahren, kostenlos herunterladen

Zusammenfassung des Sicherheitsmarkts:

die mittlere ost- und afrika-Betriebstechnologie (ot) wird im Jahr 2025 auf 4,35 Milliarden US-Dollar geschätzt und wird voraussichtlich bis 2033 15,68 Milliarden US-Dollar erreichen und von 2026 bis 2033 auf 17,40 % wachsen. der ot-Sicherheitsmarkt im mittleren Osten und Afrika (saudi arabia, uae, südlich africa, und der Rest des mittleren Ostens und Afrikas) wird im Kontext des größeren industriellen Cyber-Sicherheitsmarktes, der durch das Wachstum des digitalen Ökosystems in der Region sowie zunehmende Sicherheitslücken gegen Cyberangriffe gegen Schlüsselziele betrieben wird. die Notwendigkeit einer verstärkten ot-Sicherheit wird hoch bei Energieunternehmen, Versorgungsorganisationen und Transportorganisationen aufgrund aggressiver und störender Formen von Cyberangriff sein. verstärkter Druck von Regierungsbehörden in saudi arabia und die uae wird härtere Vorschriften in Bezug auf Cybersicherheit vorantreiben.

die wichtigsten Markttrends und Einblicke:

- Industriesysteme wechseln von isolierten Setups zu vernetzten Netzwerken, erhöhen die Exposition gegenüber Cyber-Bedrohungen und treiben die Notwendigkeit einer kontinuierlichen Sicherheitsüberwachung – insbesondere in kritischen Bereichen wie Energie und Versorgungsunternehmen.

- Die Einführung von Cloud-basierten und hybriden Sicherheitslösungen wird wachsen, so dass sensible Operationen offline bleiben und Cloud-Funktionen für eine umfassende Überwachung und Verwaltung nutzen können.

- Regierungen, insbesondere in saudi arabia und der uae, werden strengere, sektorspezifische Cybersicherheitsvorschriften einführen, Organisationen zu einer besseren Auditfähigkeit, Compliance und Transparenz drängen.

- in Südafrika wird der Schwerpunkt auf der praktischen Umsetzung von Cybersicherheitsmaßnahmen trotz operativer und ressourcenschonender Herausforderungen liegen.

- ein Mangel an qualifizierten Cybersicherheitsexperten wird zu einer höheren Abhängigkeit von verwalteten Sicherheitsdiensten und Automatisierung führen, mit Anbietern, die vereinfachte Plattformen anbieten, die den Bedarf an großen internen Teams reduzieren.

mittlerer Osten und africa operationelle Technologie (ot)

durch Komponente

Hardware... in diesem Zusammenhang wird Hardware aus sicheren Gateways, industriellen Firewalls und eingebetteten Schutzhardware bestehen, die direkt in Steuerungssysteme eingebaut werden. die Organisationen werden von diesen Hardware-Schichten beim Schutz ihrer Maschinen vor potenziellen Risiken von außen abhängen. es wird eine zunehmende Nachfrage nach der Verwendung dieser Hardware geben, da die alte ältere Infrastruktur durch eine neuere Technologie ersetzt wird, die den Einsatz von sicherheitsrelevanten Funktionen unter schwierigen Arbeitsbedingungen unterstützt.

Software die Software in diesem Fall die Erkennung und Identifizierung möglicher Bedrohungen und Schwachstellen im industriellen System anvisiert. es wird einen größeren Bedarf an Softwarelösungen geben, die die Fähigkeit haben, der Organisation vorausschauende Erkenntnisse zu geben und anormale Aktivitäten innerhalb des Systems zu erkennen, um zukünftige Unterbrechungen zu verhindern.

Dienstleistungen die erforderlichen Dienstleistungen bestehen aus Beratung, Systemintegration und verwalteten Sicherheitsdiensten. Viele Organisationen werden von diesen Dienstleistungen abhängen, weil es viele Fälle geben wird, in denen sie durch unzureichende Fähigkeiten und Erfahrungen im Umgang mit solchen Angelegenheiten externe Unterstützung benötigen.

mehr über diesen Bericht erfahren, kostenlos herunterladen

nach Sicherheitstyp

Netzwerk- Die Netzsicherheit wird für industrielle Systeme weiterhin wichtig sein, da ihre Verbindungen weiter zunehmen. die Lösungen werden den Netzverkehr zwischen Kontrollsystemen und externen Netzwerken verfolgen, die unbefugten Zugriff durch erkannte Anomalien identifizieren. Organisationen werden Segmentierungsstrategien implementieren, um Angriffsausbreitung zu verhindern und wesentliche Operationen vor dem Zugriff auf weniger sichere Bereiche zu schützen.

Endpoint... Endpoint Security schützt Geräte, die programmierbare Logik-Controller und Sensoren und Bedienerarbeitsplätze umfassen. die wachsende Intelligenz und Konnektivität dieser Endpunkte wird sie zu den Hauptzielen für Cyberangriffe machen. Unternehmen werden Leichtbau-Schutzlösungen bereitstellen, die Geräte schützen und gleichzeitig ihre betriebliche Effizienz im gesamten industriellen Bereich erhalten.

Anwendung die wachsende Popularität der Industrie Software Plattformen werden einen größeren Bedarf an Anwendungssicherheit schaffen, da diese Plattformen erweiterte Funktionen und verbesserte Netzwerkanbindung bieten. Organisationen werden daran arbeiten, Überwachungs- und Datenerfassungssysteme und andere kritische Anwendungen aus der Verwertung zu sichern. die Entwicklung sicherer operativer Workflows erfordert Organisationen, sich auf drei Bereiche zu konzentrieren: Testverfahren und Patch-Management und sichere Codierungsverfahren.

Wolke... der Industriesektor wird seine Annahme von Cloud-Sicherheitslösungen erhöhen, da mehr Industriedaten auf Remote-Plattformen für Analyse und Speicherung übertragen werden. Unternehmen werden sichere Zugriffskontrollen und Verschlüsselungsmethoden sowie Überwachungslösungen verwenden, um ihre klassifizierten Betriebsdaten zu schützen. Organisationen werden diesen Übergang implementieren, um ihr wachsendes Vertrauen in Cloud-Technologien zu demonstrieren und strenge Sicherheitsmaßnahmen für wesentliche Systeme umzusetzen.

durch Anwendung

Energie Der Energiesektor erfordert starke Sicherheitsmaßnahmen, weil er wesentliche nationale Infrastruktursysteme schützt. die Stromerzeugungs- und Verteilungsnetze werden moderne Tracking-Systeme implementieren, die es ihnen ermöglichen, Bedrohungen zu identifizieren und sofortige Maßnahmen zu ergreifen. die Sicherheitsressourcen zugeteilt werden, um Unterbrechungen zu verhindern, die die Sicherheit zahlreicher Menschen und das wirtschaftliche Funktionieren der Gesellschaften gefährden.

Herstellung die digitale Transformation Herstellung Anlagen benötigen Schutz für ihre automatisierten Produktionslinien. die zunehmende Bereitstellung von Robotersystemen zusammen mit vernetzten Maschinen wird eine größere Anforderung für eine sichere Systemkommunikation schaffen. Unternehmen werden proaktive Bedrohungserkennungssysteme einsetzen, um ihr Ziel zu erreichen, die Betriebsunterbrechungen zu verringern, während ihre Geschäftsaktivitäten weiterhin ungestört bleiben.

utilities- utilities werden ihre Wasser- und Stromsysteme zusammen mit ihren Abfallmanagement-Services vor Cyberbedrohungen schützen. die Digitalisierung dieser Dienste erfordert Organisationen, Methoden für die Bereitstellung sicherer unterbrechungsfreier Service-Lieferung zu etablieren. Betreiber werden mehrere Sicherheitssysteme implementieren, um ihre bestehenden Systeme und ihre neuen vernetzten Ressourcen zu sichern, die in weiten Bereichen tätig sind.

Öl und Gas Öl- und Gasbetrieb erfordern vollständige Sicherheitsmaßnahmen, da sie an mehreren Standorten arbeiten, die eine erhebliche Gefahr darstellen. Schutzmethoden müssen alle Systeme von Explorationsstandorten bis hin zu Raffinerien vor Angriffen sichern, die den Betrieb stören und die Sicherheit der Mitarbeiter gefährden. die Finanzierung wird die Entwicklung von Fernüberwachungssystemen sowie sichere Kommunikationsnetze und schnelle Antwortsysteme für Notfälle unterstützen.

durch Endverbraucher

Industrieunternehmen Industrieunternehmen werden umfassende Sicherheitsstrategien zum Schutz ihrer betrieblichen Ökosysteme annehmen, die einen vollständigen betrieblichen Schutz erfordern. die Organisation wird Cybersicherheitsmaßnahmen in ihren operativen Aktivitäten implementieren, um die Produktionseffizienz zu schützen. die Notwendigkeit eines kompletten Asset-Trackings wird sich in Zusammenarbeit mit der zunehmenden Nutzung von digitalen Werkzeugen verstärken, weil Organisationen ihre Risiken verwalten müssen.

utilities- Dienstanbieter werden ihre Verteidigung stärken, um ununterbrochene öffentliche Dienstleistungen zu gewährleisten. die Organisation wird größere Cyber-Bedrohungen aufgrund ihrer erhöhten digitalen Systemintegration erleben. die Organisation wird ihre finanziellen Ressourcen auf die Einrichtung von Überwachungssystemen lenken, die ihnen helfen werden, die Einhaltung der Vorschriften zu erreichen und Systeme für eine schnelle Wiederherstellung wesentlicher Dienstleistungsnetze zur Aufrechterhaltung von Vertrauen und operativer Kontinuität zu entwickeln.

Öl- und Gasunternehmen Öl- und Gasunternehmen werden Sicherheitsmaßnahmen zum Schutz ihrer wertvollsten Vermögenswerte und ihrer Vorgänge durchführen, die an entfernten Standorten stattfinden. die Organisation wird fortschrittliche Erkennungssysteme und sichere Kommunikationsnetze zu etablieren, um ihre Operationen an mehreren Standorten weltweit zu schützen. die Organisation wird Maßnahmen durchführen, die Störungen verhindern, die Produktionsprozesse und Sicherheitsmaßnahmen sowie Umweltschutzmaßnahmen gefährden würden.

Regierung... Regierungsstellen werden eine Schlüsselrolle bei der Sicherung kritischer Infrastrukturen spielen, indem sie Politiken festlegt und nationale Cybersicherheitsinitiativen unterstützt. die Organisation wird Ressourcen für den Schutz der Industriesysteme des öffentlichen Sektors ausgeben, während sie mit Privatpersonen zusammenarbeitet, um Widerstand im gesamten Betrieb zu schaffen. die Organisation wird sich auf drei Hauptbereiche konzentrieren, die Vorbereitungsaktivitäten und Koordinierungsbemühungen sowie Infrastrukturschutzstrategien umfassen, die sich über mehrere Jahre erstrecken.

regionale Erkenntnisse

die industriellen Cybersicherheitsprioritäten von saudi arabian Organisationen werden ihren nationalen Transformationsprogrammen folgen, die sich auf die Modernisierung der digitalen Infrastruktur und des Energiesektors konzentrieren. Unternehmen werden in die Sicherung vernetzter Betriebssysteme investieren, da intelligente Anlagen expandieren. der Regulierungsrahmen wird eine bessere Anleitung bieten, die zu Unternehmen führt, die standardisierte Protokolle entwickeln, die alle Sektoren verwenden können. die Organisation wird sich auf den Schutz von lebenswichtigen Ressourcen vor operativen Unterbrechungen konzentrieren, während sie für das Wirtschaftswachstum und die technologische Selbstversorgung arbeitet.

die vereinigten arabischen Emirate werden sich als regionaler Führer bei der Annahme der fortschrittlichen industriellen Sicherheit positionieren. Unternehmen werden Schutzsysteme aufgrund der schnellen Entwicklung intelligenter Städte und automatisierter Systeme in den Versorgungs- und Transportsektoren entwickeln. die öffentlichen und privaten Sektoren werden zusammenarbeiten, um stärkere Mechanismen für den Austausch von Informationen über Bedrohungen zu schaffen. Unternehmen werden nach anpassungsfähigen Lösungen suchen, die es ihnen ermöglichen, in innovativen Umgebungen zu arbeiten und gleichzeitig ihren kritischen Geschäftsbetrieb zu schützen.

South africa wird seinen industriellen Sicherheitsrahmen durch die Suche nach Lösungen implementieren, die System-Upgrades mit seinen aktuellen Infrastrukturproblemen kombinieren. die Einrichtungen müssen ihre Systeme aktualisieren, weil ihre bestehenden Cybersicherheitspraktiken nicht den aktuellen Sicherheitsstandards entsprechen. lokale Branchen werden erschwingliche Lösungen wählen, die eine zuverlässige Leistung liefern, ohne ihre Produktionsprozesse zu unterbrechen. die Geschäftswelt wird ein besseres Verständnis über operative Risiken erlangen, die dazu führen werden, dass Unternehmen Überwachungssysteme und Strategien implementieren, die ihre Verteidigungsfähigkeit verbessern.

In anderen Bereichen des mittleren Ostens und Afrikas wird die Annahme jedoch von dem Niveau des Wirtschaftswachstums und der Entwicklung in den Regionen abhängen. In der Entwicklung von Nationen werden Anstrengungen zur Verbesserung der Sicherheitsrahmen gesehen, da mehr Unternehmen die Digitalisierung in Industrien wie Energiesektor, Bergbau und Versorgungsunternehmen übernehmen. Die internationale Zusammenarbeit wird dazu beitragen, Technologien für diese Zwecke zu übertragen.

aktuelle Entwicklungsnachrichten

im Dezember 2025, aÜberqueren Sie den mittleren Osten, Unternehmen werden zunehmend ai-led Security Frameworks, um fortgeschrittene Cyber-Bedrohungen zu bekämpfen. Eine Partnerschaft zwischen den Technologien von sentinelone und Rilian wird autonome Verteidigungssysteme für Regierungen und kritische Industrien ermöglichen. Diese Verschiebung wird die steigende Nachfrage nach intelligenten Überwachungslösungen widerspiegeln, die komplexe und großtechnische Umgebungen bewältigen können.

im Oktober 2025, die Region wird die wachsende Sorge über anspruchsvolle Cyberattacken, vor allem diejenigen, die durch künstliche Intelligenz betrieben werden. in saudi arabia werden verstärkte Investitionen auf die Verteidigung kritischer Sektoren gerichtet werden, da die digitale Adoption expandiert. Gleichzeitig werden die verarbeitenden Industrien in der breiteren Region weiterhin wichtige Ransomware-Ziele bleiben und die Dringlichkeit für stärkere operative Sicherheitsrahmen verstärken.

Bericht Metriken | Details |

Marktgrößenwert 2025 | 4.35 Milliarden von uns |

Marktgrößenwert 2026 | 5,1 Milliarden |

Umsatzprognose 2033 | 15.68 Milliarden |

Wachstumsrate | cagr von 17,40 % von 2026 bis 2033 |

Basisjahr | 2025 |

historische Daten | 2021 – 2024 |

Vorausschätzungszeitraum | 2026 – 2033 |

Berichterstattung | Umsatzprognose, Wettbewerbslandschaft, Wachstumsfaktoren und Trends |

Länderumfang | mittelöstlich und afrika (saudi arabia, vereinigt arab emirates, südlich africa, rest mittleren östlich und africa) |

Schlüsselunternehmen Profil | siemen, schneider elektrisch, honigwell, cisco, ibm, microsoft, abb, rockwell, palo alto networks, fortinet, check point, dragos, nozomi networks, darktrace, kaspersky |

Anpassungsbereich | freier Bericht Anpassung (Land, Region & Segment Bereich). nutzen Sie kundenspezifische Kaufoptionen, um Ihren genauen Forschungsanforderungen gerecht zu werden. |

Berichtsegmentierung | durch Komponente (Hardware, Software, Dienstleistungen), nach Sicherheitstyp (Netzwerk, Endpunkt, Anwendung, Cloud), durch Anwendung (Energie, Produktion, Versorgungsunternehmen, Öl & Gas), durch Endverbraucher (Industrieunternehmen, Versorgungsunternehmen, Öl & Gasfirmen, Regierung) |

Schlüssel mittlerer Osten und afrika Betriebstechnik (ot) Sicherheitsmarkt Unternehmenseinsichten

die wichtigen Anbieter, die in ot-Sicherheit für mea arbeiten, werden große Industrie-Anbieter wie Siemen, schneider elektrisch, honigwell, und abb sowie lokale Anbieter wie Lösungen von stc und meeza. Solche Anbieter werden sich darauf konzentrieren, ihren Kunden eine integrierte Plattform zu bieten und ihre Partnerschaften für die Erfüllung des wachsenden Bedarfs an Sicherheit zu erhöhen.

Firmenliste

- Siemen

- schneider elektrisch

- Honig

- Cisco

- ibm

- Mikrosoft

- Entfällt

- Rockwell

- Palo Altnetze

- Fortinet

- Prüfpunkt

- Drachen

- Nozomi Netzwerke

- Dunkelbraun

- kaspersky

mittlerer Osten und afrika operationelle Technologie (ot) Sicherheitsmarktbericht Segmentierung

durch Komponente

- Hardware

- Software

- Dienstleistungen

nach Sicherheitstyp

- Netzwerk

- Endpunkt

- Anwendungsbereich

- Wolke

durch Anwendung

- Energie

- Herstellung

- Versorgungsunternehmen

- Öl und Gas

durch Endverbraucher

- Industrieunternehmen

- Versorgungsunternehmen

- Öl- und Gasunternehmen

- Regierung

Häufig gestellte Fragen

Finden Sie schnelle Antworten auf die häufigsten Fragen.

die ungefähr mittlere ost- und afrika-betriebstechnologie (ot) die marktgröße für den markt wird im jahr 2033 15,68 milliarden verwendet werden.

schlüsselsegmente für die mittlere ost- und afrika-betriebstechnologie (ot) sicherheitsmarkt durch komponente (hardware, software, dienstleistungen), nach sicherheitstyp (netzwerk, endpunkt, anwendung, cloud), durch anwendung (energie, produktion, versorgungsunternehmen, öl & gas), durch endverbraucher (industrieunternehmen, versorgungsunternehmen, öl & gasfirmen, regierung).

hauptakteure im mittleren osten und africa operative technologie (ot) sicherheitsmarkt sind siemen, schneider elektrisch, honigwell, cisco, ibm, microsoft, abb, rockwell, palo alto networks, fortinet, check point, dragos, nozomi networks, darktrace, kaspersky.

die derzeitige mittlere ost- und afrika-betriebstechnologie (ot) wird im jahr 2025 auf 4,35 milliarden geschätzt.

die mittlere ost- und afrika-betriebstechnologie (ot) sicherheitsmarkt cagr beträgt 17,40%.

- Siemen

- schneider elektrisch

- Honig

- Cisco

- ibm

- Mikrosoft

- Entfällt

- Rockwell

- Palo Altnetze

- Fortinet

- Prüfpunkt

- Drachen

- Nozomi Netzwerke

- Dunkelbraun

- kaspersky

Zuletzt veröffentlichte Berichte

-

Dec 2024

3D Optischer Profilmarkt

3D Optical Profiler Market Size, Share & Analysis Report By Type (Desktop 3D Optical Profiler, and Portable 3D Profil Opticaler), By Technology (Confocal Technology, and White Light Interference), By End-Use Industry (Hersteller, Forschungseinrichtungen, Automotive, Aerospace and Defense, Medical Devices, and Other) und Geographie (Nordamerika, Europa, Asien-Pazifik, Mittelamerika und Afrika),

-

Feb 2025

Dep. Sensor Markt

Depth Sensor Market Size, Share & Analysis Report By Type (Infrared Depth Sensors, Time-of-Flight (ToF) Sensoren, Stereo Vision Sensors, Structured Light Sensors, Ultrasonic Depth Sensors), Durch Anwendung (Automotive, Robotik, Gaming, Consumer Electronics, Industrial Automation, Healthcare, Security & Surveillance, Others), By End Users (Automobile Healthcare Companies

-

Feb 2025

Digitaler Fertigungsmarkt

Digital Manufacturing Market Size, Share & Analysis Report by Component (Hardware, Software und Services), By Technology (Robotics, 3D Printing, Internet of Things (IoT), and Others), By Application (Automotive and Transportation, Aerospace and Defense, Consumer Electronics, Industrial Machinery, and Others), By Process Type (Computer-Based Designing, Computer-Based Simulation, Computer 3D Visualisierung, Amerika und andere Länder)

-

Feb 2025

Digitaler Markt für Visadienste

Digitale Visa Services Marktgröße, Aktien- und Analysebericht Nach Typ (Einzelreisende, Gruppenreisende), Durch Anwendung (Tourismus, Geschäftsreisen, Andere) und Geographie (Nordamerika, Europa, Asien-Pazifik, Naher Osten und Afrika, Süd- und Zentralamerika), 2021 – 2031