موجز السوق

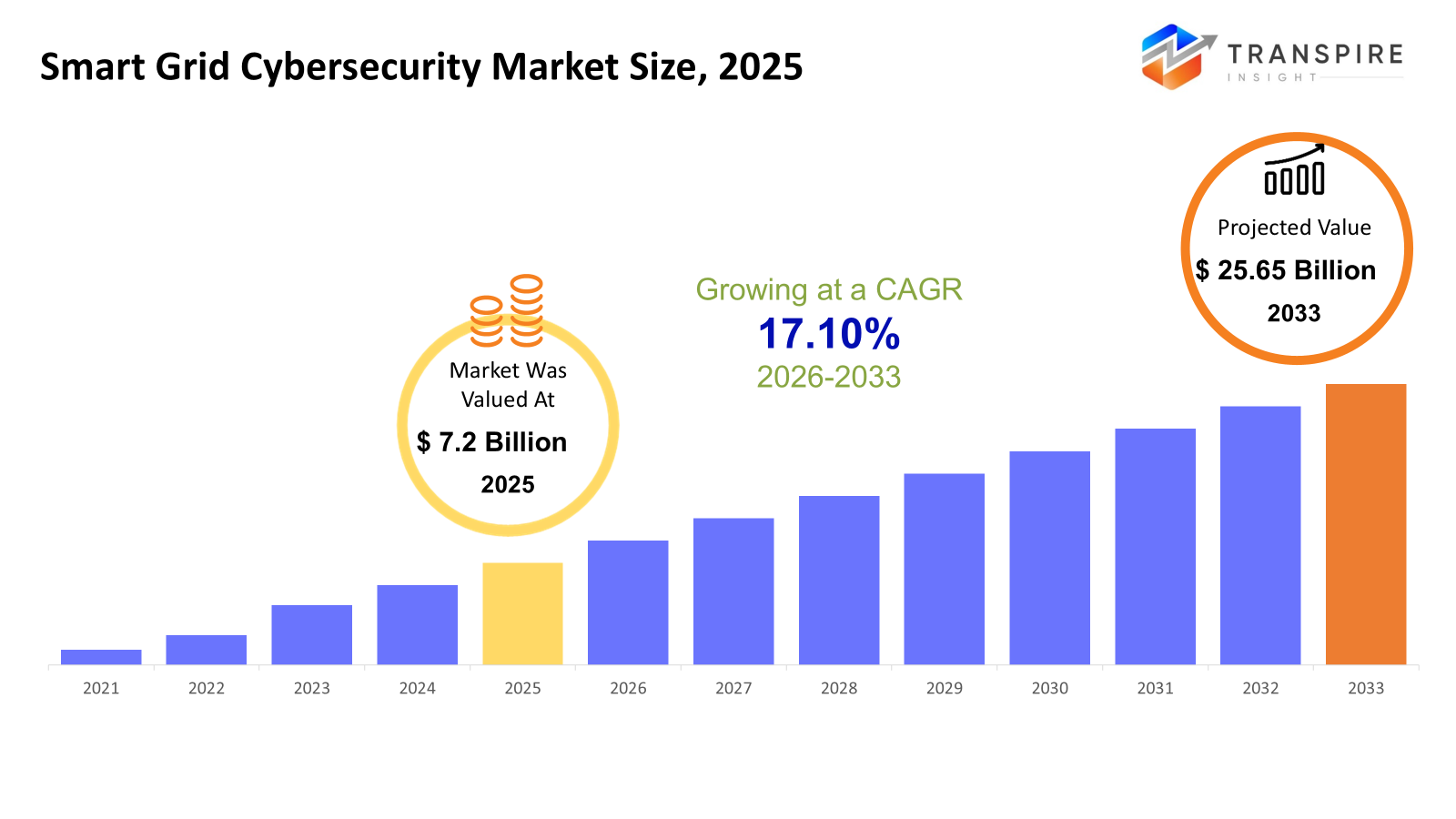

وفي عام 2025، بلغ حجم السوق العالمية لأمن الفضاء الإلكتروني الذكية 7.2 بلايين دولار، ومن المتوقع أن يصل إلى 25.65 بليون دولار بحلول عام 2033، أي بنسبة 17.1 في المائة من عام 2026 إلى عام 2033. ويؤدي تزايد رقمنة نظم الطاقة وتكامل الثروات عبر المرافق والقطاعات الصناعية إلى تحقيق النمو في حجم السوق، حيث أن هذه العوامل تزيد من مخاطر أمن الفضاء الإلكتروني وتدعو إلى المزيد من الاستثمار في الحلول الحمائية. ويؤدي تزايد استخدام منابر إدارة الطاقة القائمة على الغيوم والمحللات التي يمكن تحليلها إلى تسريع الطلب على الأمن المتقدم، مما يغذي احتمالات نمو السوق. وتشجع الأنظمة الحكومية وولايات الامتثال لحماية الهياكل الأساسية للطاقة استمرار نشر حلول أمن الفضاء الإلكتروني، مما يسهم في نمو الأسواق. وينطوي تزايد الهجمات الإلكترونية الحيوية على الهياكل الأساسية على الأهمية المتزايدة للنظم المتعددة المستويات والآلية والذكية من أجل الأمن، مما يؤدي إلى دفع المجموعة باستمرار خلال الفترة المتوقعة.

حجم السوق المتوقع

- 2025 حجم السوق: 7.2 بلايين دولار

- حجم السوق المتوقع 2033: 25.65 بليون دولار

- الحصبة (2026-2033): 17.1 في المائة

- أمريكا الشمالية: أكبر سوق في عام 2026

- السلام: أسرع الأسواق نموا

لتعلم المزيد عن هذا التقرير تقرير العينات المجانية

تحليل الاتجاهات السوقية الرئيسية

- إن أمريكا الشمالية تمثل عقدا رائدا في مجال أمن الفضاء الإلكتروني، حيث أن الاعتماد مرتفع في المرافق العامة، وBfsi، وقطاعات، مدعومة على نحو كاف بأطر تنظيمية قوية، وهياكل أساسية متقدمة، ونمو التكامل الذكي، ai-الحلول الأمنية السيبرانية

- وتقود الولايات المتحدة المنطقة الأمريكية الشمالية، حيث تُشهد عمليات نشر ثقيلة من نقاط النهاية، والشبكات، والحلول الأمنية التطبيقية في بيئات الشبكات الذكية بسبب الاستثمارات الضخمة في حماية الهياكل الأساسية الحيوية، والتبني الواسع النطاق لإدارة التهديدات الموحدة ومنابر الحصار.

- ويُظهر السلام الرباعي نموا سريعا، ويتوقع أن تُجرى استثمارات كبيرة في كل من الصين، و اليابان، والهنديا، وكوريا الجنوبية، حيث تركز الحكومات على تحديث شبكات الطاقة من خلال مشاريع الطاقة المتجددة وإدماج منابر الأمن السيبراني ذات التوجه الأول لتأمين شبكات ذكية واسعة النطاق.

- في الواقع برمجيات والحلول تتجه إلى أن الكشف عن التهديدات في الوقت الحقيقي، والتحليلات المتوقعة، والمنابر الأمنية التي يمكن تشغيلها هي أحدث الوسائل، وستمكن المرافق من رصد التهديدات الناشئة وتحليلها والتصدي لها بطريقة استباقية.

- وتشكل أمن نقاط النهاية والشبكات بعضا من الأنواع الأمنية العليا، مما يوفر حماية وشيكة من الانتهاكات على مستوى الأجهزة وشبكة الاتصالات من أجل عمليات الشبكات التي لا تحصى.

- إن أنواع الحلول السائدة في السوق هي إدارة موحدة للتهديدات وحصار، مما يوفر الكشف عن التهديدات والتصدي لها بصورة متكاملة مع رصد موحد عبر الشبكات الذكية.

- ولا تزال الطاقة والمرافق هي القطاع الأسمى للاستخدام النهائي، حيث أنها تعتمد كثيرا على استمرار توزيع الطاقة والهياكل الأساسية الحيوية، مما يدفع إلى اعتماد حلول شاملة لأمن الفضاء الإلكتروني.

لذا، فإن سوق أمن الفضاء الإلكتروني الذكية هي سوق تتطور باستمرار وتستهدف منع وحماية الشبكات الكهربائية الحديثة من التهديدات الإلكترونية. ويجمع أيضا بين الحلول المبتكرة والمتطورة في مجال المعدات والبرامجيات والخدمات من أجل توفير إمدادات الطاقة الفعالة والمرونة في العمليات والخصائص. وتشمل العوامل التي تغذي التوسع في هذه السوق وتطويرها زيادة اعتماد وتنفيذ الشبكات الذكية في مختلف الدول والأماكن في جميع أنحاء العالم، وزيادة تغلغل واستخدامات الأجهزة المتفجرة وغيرها، وزيادة التهديدات والهجمات الإلكترونية على الهياكل الأساسية والمؤسسات في جميع أنحاء العالم. وزاد ارتفاع رقمنة الهياكل الأساسية للطاقة وتشغيلها آليا من زيادة الطلب على البرمجيات والحلول الميسرة لأمن الفضاء الإلكتروني، ولا تزال الأجهزة والخدمات تؤدي دورا حاسما في اعتماد استراتيجيات أمنية شاملة. وللتصدي للتهديدات الناشئة والتخفيف من المخاطر، تعتمد الأعمال التجارية الآن على استراتيجيات مشتركة تشمل أمن النقاط النهائية والتطبيقات، وأمن السحابة والشبكات، وأحدث نموذج آلي/مليلتر وأمن المعدات. وقد أُدمجت في مختلف القطاعات حلول لأمن الفضاء الحاسوبي تتراوح ما بين الحمّام، والحمّام، والقطع، والحصار، والصرب، وحماية الدونات. وتشهد صناعات الاستخدام النهائي في مجال تكنولوجيا المعلومات والاتصالات السلكية واللاسلكية وقطاع الطاقة والقطاع الحكومي وقطاع البفسي وقطاع الرعاية الصحية وقطاع الصناعة التحويلية وقطاع السيارات وقطاع النقل والقطاع البحري استثمارات ضخمة في مجال الحلول الذكية لأمن الفضاء الإلكتروني. ويؤدي تزايد الطلب على الطاقة، وارتفاع مفهوم المدن الذكية، وإدراج مصادر الطاقة المتجددة، إلى تحفيز التكامل بين حلول أمن الفضاء الإلكتروني المتقدمة للغاية. ويرتبط النمو في السوق ارتباطا مباشرا بإدراج مفهوم الهياكل الأساسية ذات الصلة.

سوق أمن الفضاء الإلكترونيالجزء

حسب العنصر

- معدات

يشير إلى جدران نارية، وبوابات آمنة، وأجهزة استشعار تحمي البنية التحتية المادية للشبكة الذكية. ومن الأمور البالغة الأهمية، حيث أن العيوب في الهياكل الأساسية يمكن أن تؤدي إلى هجمات عبر المنظومة بأكملها.

- برمجيات

ويشمل ذلك استخدام أدوات الرصد والمحللين والتطبيقات الأمنية. لا غنى عنه جدا لكشف التهديدات، والاستجابة الآلية، وسلامة النظام.

- الخدمات

الخدمات المهنية، بما في ذلك الاستشارة، والأمن المنظم، والتكامل. وتقدم الخدمات للخبرة في مجال التنفيذ وإدارة المخاطر الجارية في شبكات الشبكات الذكية المعقدة.

لتعلم المزيد عن هذا التقرير تقرير العينات المجانية

حسب نوع الأمن

- أمن نقطة النهاية

أحد المكونات الرئيسية لشبكة ذكية هو أمن نقطة النهاية ويرجع ذلك إلى أن شبكة ذكية تتألف من أجهزة استشعار ذكية وأجهزة استشعار وأجهزة إلكترونية ذكية، فضلا عن المكونات التي يمكن استخدامها باليوت، ومعظمها يقع بالقرب من حافة الشبكة، مما يجعل الأمن النهائي عنصرا حاسما لشبكة ذكية لمنع دخول البرمجيات غير السليمة.

- الأمن الغامض

وقد أصبح ذلك أمرا حيويا مع تزايد الحاجة إلى نقل شركات المرافق العامة لتخزين البيانات، والتحليلات، وحلول إدارة الطاقة إلى منابر قائمة على الغيوم. وهو يمكِّن من نقل البيانات بصورة مأمونة، وإدارتها، والامتثال للعمليات التنظيمية مع تيسير إمكانية التصعيد، والرصد عن بعد، والضوابط في الوقت الحقيقي في الشبكات الذكية.

- أمن الشبكات

وهي توفر العمود الفقري لحماية الشبكات الذكية من خلال تأمين شبكات الاتصال التي تربط بين محطات التوزيع ومراكز المراقبة أو الموارد الموزعة. وهذا يحمي الشبكة الذكية من التدخل أو التلاعب أو إنكار هجمات الخدمة.

- ضمان التطبيق

:: تطبيق نظم البرمجيات الرئيسية لضمانات الأمن في مجالات مثل نظم السكادا، أو نظم مراقبة موارد الطاقة، أو نظم مراقبة الشبكات ضد التهديدات الإلكترونية. ويمكن لأمن التطبيقات أن يكفل تلاعب البيانات أو إغلاقها أو عدم حدوث إخفاق في المرافق نظراً لأنها تعتمد بشكل متزايد على النظم الآلية لإدارة عملياتها الشبكية.

- حماية الهياكل الأساسية

وتدور حماية الهياكل الأساسية أساسا حول منع الهجمات على المجالين المادي وأمن الفضاء الحاسوبي لحماية الإحلال، وحماية محطات توليد الطاقة، وحماية النقل، من بين أمور أخرى، لتجنب التخريب، والضرر المادي للعنصر، وتفشي القوى في السوق.

- أمن البيانات

ويشكل أمن البيانات عنصراً حاسماً في حماية المعلومات عن استخدام المستهلك ومعلومات الفواتير المتعلقة بتشغيل الشبكات الذكية. ويمكن ضمان ذلك عن طريق التشفير ومراقبة الدخول. ومن خلال أمن البيانات، يمكن اكتساب ثقة المستهلك في الهياكل الأساسية الرقمية للطاقة.

- ai/ml model security

الأمن في نماذج التعلم الآي والآلات: هذه سوق ناشئة، تتناول أمن التحليلات التنبؤية ونظم التشغيل الآلي، التي تستخدم من حيث التنبؤ بالتحميل، والكشف عن الأخطاء، وتحقيق الاستخدام الأمثل للطاقة.

- المعدات الأمنية

ويساعد أمن المعدات الحاسوبية على ضمان عدم تعرض النظم المدمجة، وأجهزة التحكم المنطقي القابلة للبرمجة، ومعدات الاتصال للاختراق أو التعديل. ويمكن أن تحد الحلول الآمنة للمعدات من أوجه الضعف على مستوى أساسي جدا فيما يتعلق بالموثوقية التشغيلية العامة في إطار نظام شبكي ذكي.

- آخرون

وتشمل هذه الفئة المجال الأمني المتزايد لأمن الشباك، والتحقق من الهوية، والتشفير كمياً. وتستجيب هذه التكنولوجيات للطبيعة المتغيرة باستمرار لأنواع التهديدات، مما يبين مستوى الابتكار اللازم في الجيل القادم من الهياكل الأساسية للشبكات الذكية.

حسب نوع الحل

- الإدارة الموحدة للتهديدات (الخريف)

وتُستخدم أيضاً حلول موحدة لإدارة التهديدات إلى حد كبير في بيئة الشبكات الذكية لأن حلول التوحد توفر وظائف متعددة، بما في ذلك جدران الحماية، والوقاية من الاقتحام، والحلول المضادة للفيروسات، ورصد حركة المرور في بيئة واحدة، مما يوفر البساطة في إدارة مختلف الحلول والحماية الشاملة لبيئة الشبكة.

- نظام الكشف عن التسلل/نظام منع التسلل (الرصاصات)

وتُعتَبَر نُظُم " ips " ذات أهمية حاسمة في تحديد ومنع النشاط الخبيث في الاتصالات الشبكية الذكية. ويعود ذلك إلى قدرة النظم على رصد النشاط في الشبكة، مما يوفر نظم الإنذار المبكر التي يمكن أن تعطل عمليات النظم.

- منع فقدان البيانات

ويعد منع فقدان البيانات حلاً يحمي البيانات التشغيلية والمستهلكة الحرجة التي تُنشأ نتيجة لنشر الشبكات الذكية. وتساعد الوقاية من فقدان البيانات على ضمان عدم المساس بالبيانات بسبب إساءة استعمالها وتكفل معالجة البيانات وفقا للأنظمة.

- إدارة الهوية

ووفرت الحلول الغامضة ضماناً لا تمكن المستعملين والأجهزة والتطبيقات الموثوقة من الوصول إلى نظم الشبكات الذكية الرئيسية. ويحد استخدام التوثيق المأمون، والوصول القائم على الدور، وقدرات إدارة الامتيازات، في إطار حلول دقيقة من المخاطر المرتبطة بالتهديدات الداخلية، فضلا عن التغييرات غير المأذون بها التي قد تؤثر على استقرار الشبكة.

- المعلومات الأمنية وإدارة المناسبات (فيما) والتركيبة الأمنية، والتشغيل الآلي، والاستجابة (في المستقبل)

وتعطي أدوات الحصار والرصانة شركات المنافع وجهات نظر مركزية في مختلف الأحداث ذات الصلة بالأمن داخلها وفي بيئات ضيقة. ويمكن لهذه الأدوات أن تساعد إلى حد كبير المرافق في تحسين تحليلات التهديدات وقدرات الاستجابة الآلية المتصلة بتهديدات أمن الفضاء الإلكتروني.

- ddos protection

وتدافع نظم حماية شبكة الاتصالات الذكية عن هجمات المرور التي لديها القدرة على إغراق النظام وتؤثر على تشغيل الشبكة. ويؤدي توافر الشبكة دورا حاسما في الإمداد المتواصل بالطاقة ورصد الشبكة في الوقت الحقيقي.

- إدارة المخاطر والامتثال

وتتيح حلول إدارة المخاطر والامتثال للمرافق تقييم مواطن ضعفها في مواجهة التهديدات الإلكترونية وتطبيق استراتيجيات فعالة للتخفيف من حدتها. وتسمح حلول إدارة المخاطر والامتثال للمرافق بتنفيذ المعايير الصناعية والحكومية للعمليات الآمنة.

- آخرون

وتشمل الأنواع الأخرى من الحلول ما يلي: عدم وجود إطار أمني للثقة، وأمن الكتائب، ونظم استخبارات التهديد، وإيجاد حلول للكشف عن الحالات الشاذة تستخدم استخدام الاستخبارات الاصطناعية.

الاستخدام النهائي

- الاتصالات السلكية واللاسلكية

وتستخدم شركات الاتصالات السلكية واللاسلكية وغيرها من المنظمات تطبيق أمن الفضاء الإلكتروني الذكي من أجل حماية شبكة الاتصالات ونقل البيانات والهياكل الأساسية الرقمية المتكاملة. ومع تزايد استخدام البيانات في قطاع الطاقة، ينبغي ضمان توافر الشبكة.

- التجزئة والتجارة الإلكترونية

وتستخدم صناعة التجزئة والأعمال التجارية الإلكترونية أمناً إلكترونياً ذكياً على الشبكة من أجل حماية البيانات المتعلقة باستهلاك الكهرباء، ونظم الدفع على الإنترنت، والهياكل الأساسية لإعداد الفواتير. :: حماية الهياكل الأساسية للكهرباء من خروقات البيانات، واستمرارية تصريف الأعمال، والامتثال لقواعد حماية البيانات.

- bfsi

وفي صناعة بفسي، يجري تناول مسألة حماية المعاملات المالية، وفواتير، وبيانات هامة عن العملاء المرتبطين باستهلاك الطاقة من خلال استخدام الحلول الذكية لأمن الفضاء الإلكتروني. ومن ثم، فإن إيجاد حلول أفضل لأمن الفضاء الإلكتروني يمكن أن يخفف من مخاطر الغش المرتبط بهذه النظم.

- الرعاية الصحية

وتحتاج مرافق الرعاية الصحية إلى هياكل أساسية موثوقة للشبكات الذكية لتزويدها بإمدادات طاقة غير متقطعة لمعداتها الحيوية مثل مراكز البيانات. وتقضي حلول أمن الفضاء الإلكتروني للشبكات الذكية على أي مخاطر مرتبطة بفقدان الطاقة، فضلا عن حماية معلومات المرضى.

- الحكومة والدفاع

- حلول أمن الشبكة الذكية ذات أهمية قصوى لكل من الحكومة ومؤسسات الدفاع لحماية شبكة الكهرباء في بلادهم من التجسس الإلكتروني والتخريب والإرهاب وهذه الحلول تعزز أمن الطاقة وتتقيد بسياسات الأمن الوطني الصارمة.

- التصنيع

وتستخدم مصانع التصنيع مفهوم أمن الفضاء الإلكتروني الذكي على الشبكة لحماية وحدات إنتاجها ذات الطلب العالي على الطاقة. The ot cybersecurity of the factories prevents the occurrence of breakdowns, lost production, and cyber-threat-related downtimes in industrial operations.

- الطاقة والمرافق

وتشكل تجارة الطاقة والمرافق أكثر الأعمال اتساعاً في سوق الاستخدام النهائي، بالنظر إلى أن لديها هياكل أساسية حرجة تحتاج إلى توزيع ثابت وغير متقطع للطاقة. وتحمي الحلول الأمنية الإلكترونية للشبكة الذكية الوحدات الفرعية، وإدارة النظم، وتوزع موارد الطاقة.

- السيارات

أمن الشبكات الذكية في صناعة السيارات يتم تطبيقه في تأمين السيارات الكهربائية ويكتسي أمنها أهمية لضمان إدماج المركبات الكهربائية، مما يحول دون انقطاع أي خدمات.

- البحرية

ويعتمد قطاعا البحر والموانئ على استخدام نظم أمن الفضاء الإلكتروني الذكية على الشبكة من أجل ضمان فعالية نظم الطاقة اللازمة للملاحة واللوجستيات والهياكل الأساسية البحرية.

- النقل والإمداد

وتعتمد صناعة النقل والسوقيات على بنية تحتية ذكية مأمونة لتوفير الطاقة للنقل بالسكك الحديدية، ونظم مراقبة الحركة، والمرافق اللوجستية. وتتيح حلول الأمن السيبراني عمليات حرة وغير متقطعة فضلا عن إدارة سلسلة الإمداد بكفاءة.

- آخرون

وتشمل أسواق المستعملين الأخرى المدن الذكية، والمؤسسات التعليمية، فضلا عن مرافق الهياكل الأساسية الحيوية. ويؤدي تزايد رقمنة الطاقة في هذه الأسواق إلى الطلب على حلول عرفية في مجال أمن الفضاء الإلكتروني الذكي.

الرؤى الإقليمية

ويغطي سوق أمن الفضاء الإلكتروني الذكية في الساحة العالمية عدة مناطق رئيسية ذات دوافع فريدة. وتقود المنطقة الرئيسية في أمريكا الشمالية، مع التركيز علينا، نظم الشبكات الذكية المتطورة فضلا عن المبادئ التوجيهية الحكومية الصعبة. أما الدول الأخرى، وهي الكانتاداة والمكسيكو، فهي تتابع الإنفاق الأساسي الحاسم. والبلدان الرئيسية في ساحة اليورو التي لها مطالب كبيرة هي الألمانية، ووك، وفرنك، والإسبانية، والإيطالية. وتتبع صناعة المرافق في هذه المنطقة نظما لأمن الفضاء الإلكتروني تستند إلى ' 1`. وتشهد سوق السلام الأسيا، التي تتألف أساسا من اليابانيين، والصينيين، والهنديين، والكوريين، وجزيرة أوستراليا الجديدة، مسارا للنمو حادا مع التقدم في نظم الشبكات الذكية الحديثة. وتشهد منطقة أمريكا الجنوبية، التي تشمل بلدانا برزيلية أرغنتينية، قبولا ثابتا لنظم الشبكات الذكية الحديثة مع التركيز المتزايد على الهياكل الأساسية لأمن الفضاء الإلكتروني. وتستثمر المناطق الواقعة في وسط شرق أفريقيا، التي تتألف أساسا من سعودي عرابي، وواي، فضلا عن البلدان الأفريقية الجنوبية، استثمارات كبيرة في بنية أساسية قوية للطاقة لتأجيج اقتصادها. وتميل المناطق الفرعية من المستوى الأول في معظم الأمم إلى أن تكون في البداية قائدة للتكنولوجيا، حيث تليها الركائز الفرعية 2. ومن ثم، فإن هذا السوق يشهد عموما توسعا جغرافيا.

لتعلم المزيد عن هذا التقرير تقرير العينات المجانية

الأخبار الإنمائية الأخيرة

- 2025 وكسبت شركة إيرفينو الآن مبلغا قدره 7.75 بليون دولار من دولارات الولايات المتحدة من أجل تعزيز العروض الأمنية التي ستركز على آي وبوت. وهذا التحرك يشير بوضوح إلى التركيز على أمن البيئات الذكية، مثل الشبكة الذكية والهياكل الأساسية الحيوية.

- في أكتوبر 2025 Svenska kraftnät, the swedish transmission system operator responsible for the entire swedish electricity grid, reported that it was hit by a ransomware attack and data breach. ووثق أنه لا يوجد أثر على الهياكل الأساسية التشغيلية الحيوية.

(المصدر:https://www.techradar.com/pro/security/sweden-power-grid-confirms-cyberattack-ransomware-suspected)

مقاييس التقرير | التفاصيل |

القيمة السوقية في عام 2025 | 7.2 بليون دولار |

القيمة السوقية في عام 2026 | 8.5 بليون دولار |

الإيرادات المتوقعة في عام 2033 | 25.65 بليون |

معدل النمو | نسبة 17.1 في المائة من 2026 إلى 2033 |

سنة الأساس | 2025 |

البيانات التاريخية | 2021 - 2024 |

الفترة المتوقعة | 2026-2033 |

تغطية التقارير | توقعات الإيرادات، والمناظر الطبيعية التنافسية، وعوامل النمو والاتجاهات |

النطاق الإقليمي | أمريكا الشمالية؛ اليوروبي؛ الأسياب؛ أمريكا اللاتينية؛ الشرق الأوسط في أفريقيا |

النطاق القطري | الولايات المتحدة؛ الكانتاداة؛ المكسيكو؛ المملكة المتحدة الموحدة؛ الألمانية؛ فرنك؛ إيطالي؛ سبين؛ دنمارك؛ نورد؛ نوراي؛ الصين؛ اليابان؛ الهند؛ جنوب كوريا؛ تايلند؛ برازيل؛ أرجنتينا؛ جنوب أفريقيا؛ ساودي عربية؛ أحادية عربية |

بيانات سرية رئيسية | ibm corporation, siemens ag, cisco systems, inc., schneider electric se, honeywell international inc., general electric company (ge), bae systems plc, fortinet, inc., palo alto networks, inc., abb ltd., lockheed martin corporation, trend micro, inc., cyberark software ltd. |

نطاق التكييف | (ج) تكييف التقارير المجانية (نطاق الجزء القطري والإقليمي). استخدم خيارات شراء مصممة لتلبية احتياجاتك البحثية |

الجزء من التقرير | خدمات الأمن (البرمجيات والبرامجيات والخدمات) حسب النوع الأمني (الأمن في نقاط، وأمن السحب، وأمن الشبكات، وحماية الهياكل الأساسية، وأمن البيانات، ونموذج الاستخبارات الاصطناعية/نموذج التعلم المختلط، وأمن المعدات، وغيرها) حسب نوع الحلول (إدارة التهديدات الموحدة، والاتصالات السلكية واللاسلكية، ونظام كشف التطفل/نظام منع الهدنة)، ومنع فقدان البيانات (اللقب)، وإدارة مخاطر الهوية والوصول (العمليات) |

معلومات سرية عن أمن الفضاء الإلكتروني

شركة " إيبم " هي لاعب بارز في السوق الذكية لأمن الفضاء الإلكتروني نظرا لخبرتها في مجال حماية الهياكل الأساسية الحيوية وتحليل التهديدات المزودة بالطاقة الكهربائية، والأمن السحابي الهجين، والمحللين. وتوفر عروض الأمن السيبراني التي تقدمها الشركة، مثل " بيم كرادار " ، للمرافق وعيا بالأوضاع في الوقت الحقيقي، وردا آليا على الحوادث، والاستخبارات التنبؤية للتهديدات، التي تساعد المرافق على الدفاع بصورة استباقية عن التهديدات التي تتعرض لها في المنطقة وفي المجالات التشغيلية. وتتمثل قوة شركة " إيبوم " في قدرتها على تقديم الخدمات في جميع أنحاء العالم، مع إجراء بحوث وتطوير واسعين، وإقامة شراكات مع شركات الطاقة التي تحسن مقاومة التهديدات الناشئة. وتهدف عروض الشركة إلى حماية موارد الطاقة الموزعة، والبنى التحتية المتطورة للمقاييس، ونظم التشغيل الآلي للشبكات.

المفتاح الشركات الذكية لأمن الفضاء الإلكتروني:

- شركة إيب

- حصار

- (سيسكو)

- Schneider electric se

- حشرة "عسل" الدولية

- شركة الكهرباء العامة (سن)

- نظم الطين

- (فورتينيت)، (إنك)

- شبكات (بالو ألتو) يا (ج)

- Abb ltd.

- شركة مارتين مقفلة

- (ميكرو)

- البرمجيات الإلكترونية

- تكنولوجيا برمجيات نقطة المراقبة

- حشرة فضائية

تجزؤ تقرير السوق العالمية لأمن الفضاء الإلكتروني

حسب العنصر

- معدات

- برمجيات

- الخدمات

حسب نوع الأمن

- أمن نقطة النهاية

- الأمن الغامض

- أمن الشبكات

- ضمان التطبيق

- حماية الهياكل الأساسية

- أمن البيانات

- نموذج الاستخبارات الاصطناعية/نموذج التعلم المختلط

- المعدات الأمنية

- آخرون

حسب نوع الحل

- الإدارة الموحدة للتهديدات (الخريف)

- نظام الكشف عن التسلل/نظام الوقاية من التسلل

- منع فقدان البيانات

- إدارة الهوية والوصول (فيم)

- المعلومات الأمنية وإدارة المناسبات (تقصد) ' ' التنسيق الأمني، والتشغيل الآلي``

- ddos

- إدارة المخاطر والامتثال

- آخرون

الاستخدام النهائي

- الاتصالات السلكية واللاسلكية

- التجزئة والتجارة الإلكترونية

- bfsi

- الرعاية الصحية

- الحكومة والدفاع

- التصنيع

- الطاقة والمرافق

- السيارات

- البحرية

- النقل واللوجستيات

- آخرون

التوقعات الإقليمية

- شمال أمريكا

- الولايات المتحدة

- كانادا

- mexico

- اليورو

- germany

- المملكة المتحدة الموحدة

- فرنك

- Spain

- إيطاليا

- بقية اليورو

- السلام

- اليابان

- الصين

- Australia zealand

- كوريا الجنوبية

- india

- بقية السلام

- أمريكا الجنوبية

- brazil

- الأرجنتين

- بقية أمريكا الجنوبية

- وسط شرق أفريقيا

- أودريا

- الاتحادات العربية

- جنوب أفريقيا

- بقية الشرق الأوسط

الأسئلة الشائعة

اعثر على إجابات سريعة للأسئلة الأكثر شيوعًا.

وسيُستخدم حجم سوق أمن الفضاء الإلكتروني الذكي التقريبي للسوق في عام 2033.

قطاعات رئيسية من أجل السوق الذكية لأمن الفضاء الإلكتروني هي مصنفة حسب نوع الأمن (البرمجيات والبرامجيات والخدمات) حسب نوع الأمن (الأمن في نقاط، أمن السحب، أمن الشبكات، حماية الهياكل الأساسية، أمن البيانات، نموذج الاستخبارات الاصطناعية/التعلّم المختلط، أمن الأجهزة، وسائل النقل) حسب نوع الحل (النظام الموحد لإدارة التهديدات (النظام)، نظام كشف التسلل/النظام الوقائي)

اللاعبون الأذكياء في سوق الأمن السيبراني هم شركة إيبوم، ورجال سيسيسكو، وجماعة إيشنايدر للكهرباء.

وتقود منطقة أمريكا الشمالية السوق الذكية لأمن الفضاء الإلكتروني.

the cagr of theelli grid cybersecurity market is 17.10%.

- شركة إيب

- حصار

- (سيسكو)

- Schneider electric se

- حشرة "عسل" الدولية

- شركة الكهرباء العامة (سن)

- نظم الطين

- (فورتينيت)، (إنك)

- شبكات (بالو ألتو) يا (ج)

- Abb ltd.

- شركة مارتين مقفلة

- (ميكرو)

- البرمجيات الإلكترونية

- تكنولوجيا برمجيات نقطة المراقبة

- حشرة فضائية

التقارير المنشورة مؤخراً

-

Apr 2026

3(د) سوق

3d optical profiler market size, share " analysis report by type (desktop 3d optical profiler, and portable 3d optical profiler), by technology (confocal technology, and white light interference), by end-use industry (manufacturing, research institutions, automotive, aerospace and defense, medical devices, and other), and geography (north america, europe, asia-pacific, 20

-

Apr 2026

جهاز استشعار عمق سوق

حجم سوق الأشعة العميقة، وتقرير تحليل التقاسم حسب النوع (مجسات الأعماق المرتدة، وأجهزة استشعار للضوء، ومستشعرات الرؤية النمطية، وأجهزة الاستشعار الخفيف المهيكلة، ومجسات الأعماق فوق الصوتية)، من خلال تطبيقات (شركات التصنيعية، والروبية، والمقامرة، والإلكترونيات الاستهلاكية، والآلة الصناعية، والرعاية الصحية، والمراقبة في بلدان أخرى)

-

Apr 2026

الصناعة الرقمية سوق

الحجم الرقمي لسوق الصناعة التحويلية، تقرير تحليل الحصة حسب العنصر (البرمجيات والبرامجيات والخدمات)، حسب التكنولوجيا (التدريبات، الطباعة 3، الإنترنيت للأشياء (الحيوانات)، والأشياء الأخرى)، حسب التطبيق (السماح والنقل، والفضاء الجوي والدفاع، والإلكترونيات الاستهلاكية، والآلات الصناعية، وغيرها)، حسب نوع العمليات (التصميم القائم على الحاسوب، والمحاكاة المستندة إلى الحاسوب، والتصوير الجغرافي 3د، وغيثوم)

-

Apr 2026

خدمات التأشيرات الرقمية سوق

حجم سوق التأشيرات الرقمية، تقرير تحليل الحصة حسب النوع (المسافرون الأفراد، المسافرون من المجموعات)، حسب الطلب (السياحة، السفر في الأعمال التجارية، جهات أخرى)، والجغرافيا (أمريكا الشمالية، أوروبي، أو أسيا - المحيط الهادئ، أو الشرق الأوسط، أو أفريقيا، أو الجنوب، أو أمريكا الوسطى)، 2021 - 2031