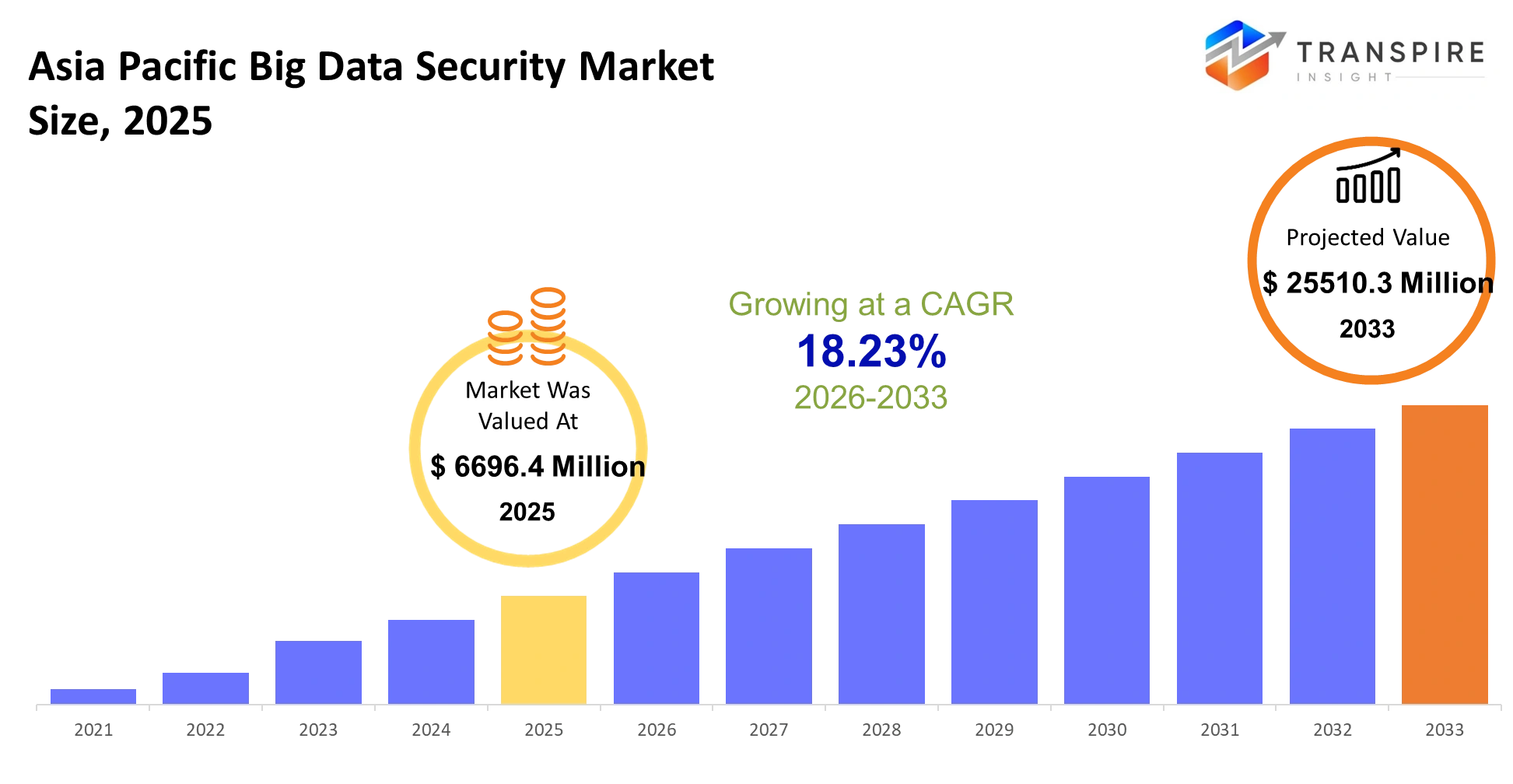

التوقعات المتعلقة بحجم سوق أمن البيانات الكبيرة في المحيط الهادئ:

- حجم سوق أمن البيانات الكبيرة في المحيط الهادئ 2025: 696.4 مليون

- حجم سوق أمن البيانات الضخمة في منطقة المحيط الهادئ

- مجمّع أمن البيانات الكبير في سوق الأسياب: 18.23 في المائة

- الجزء المتعلق بسوق أمن البيانات الضخمة في منطقة المحيط الهادئ: حسب النوع (تشفير البيانات، مراقبة الدخول، إخفاء البيانات، تصنيف البيانات، جهات أخرى)؛ عن طريق التطبيق (بفسي، الرعاية الصحية، التجزئة، الاتصالات السلكية واللاسلكية، الحكومة، جهات أخرى)؛ وعن طريق المستعمل النهائي (المشاريع، والمواضيع، والمؤسسات المالية، ومقدمي الرعاية الصحية، والوكالات الحكومية، وغيرها)؛ وعن طريق الوزع (المحل، الرشوة، وغيرها)

لتعلم المزيد عن هذا التقرير تقرير العينات المجانية

موجز لسوق أمن البيانات الضخمة

وفي عام 2025، قُدرت قيمة سوق أمن البيانات الكبيرة في المحيط الهادئ بمبلغ 6696.4 مليون دولار. ومن المتوقع أن يصل إلى 25510.3 مليون دولار بحلول عام 2033. هذه نسبة 18.23% على مدى الفترة

وتحمي حلول أمن البيانات الضخمة جميع البيانات التي تولدها الأعمال التجارية من خلال أنشطتها التنفيذية وتفاعلات العملاء والعمليات المالية وعمليات الآلات عبر كامل هياكلها الأساسية التي تشمل خدماتها السحابية ونظمها الصناعية وأجهزةها المترابطة. وتستخدم المنظمات هذا النظام للعثور على انتهاكات أمنية في حين لا تزال برامجها التحليلية الموزعة محمية وتتعامل مع البيانات السرية أثناء عملياتها التجارية التي تمتد لتشمل المصارف والصناعة التحويلية والاتصالات السلكية واللاسلكية واللوجستيات. وقد جعلت الحاجة المتزايدة إلى العمليات التنفيذية التي تحركها البيانات أمراً أساسياً بالنسبة للمنظمات التي ترغب في حماية أنشطتها التجارية مع الوفاء بالمتطلبات التنظيمية.

وقد تطورت السوق من نظم الأمن القائمة على المحيط إلى حلول أمنية تركز على البيانات وتحمي البيئات الهجينة والمتعددة الأماكن خلال السنوات الخمس الماضية. وازدادت سرعة عملية الانتقال بعد وقوع العديد من حوادث الفدية الرئيسية التي استهدفت النظم الأساسية لحفظ السلام بعد أن أصبحت الأنظمة الوطنية لحماية البيانات أكثر صرامة في الهند وأوستراليا وغنيبور. وكشفت هذه الحوادث عن وجود نقاط ضعف أمنية في النظم الأمنية التي عفا عليها الزمن، مما أدى إلى قيام الشركات بتعديل إنفاقها الأمني للتركيز على المراقبة الأمنية في الوقت الحقيقي وعلى تشفير البيانات وتحديد التهديدات الاصطناعية القائمة على الاستخبارات. وستؤدي الأنظمة الأمنية الجديدة إلى زيادة نفقات الأعمال التجارية بما يتجاوز الاحتياجات الأساسية للامتثال مما سيؤدي إلى تحسين مسارات الإيرادات بالنسبة لمقدمي الحلول الأمنية.

بؤرة السوق الرئيسية

- وتُظهر سوق أمن البيانات الكبيرة في المحيط الهادئ أن الصين هي السوق الرائدة فيها لأن البلد كان يملك نسبة 32 في المائة من حصة السوق في عام 2026، مما نتج عن رقمنة المؤسسات والاحتياجات الوطنية لأمن الفضاء الإلكتروني.

- وستصبح الهند أسرع الأسواق الإقليمية نموا لأنها ستنمو أكثر من 16 في المائة حتى عام 2032 الذي سيقوده التحول الرقمي في القطاع المالي والتبني السحابي.

- وقد أصبح جنوب شرق آسيا مركزاً رئيسياً للتنمية لأن استثمارات مركز البيانات العالية النطاق سترتفع بين عامي 2025 و2030.

- وتحتفظ حلول تشفير البيانات بأكبر حصة سوقية تبلغ 36 في المائة في عام 2026 لأن الشركات تحتاج إلى حماية نظم تخزينها السحابية.

- وتشكل برامج إدارة المعلومات الأمنية والأحداث ثاني أكبر قطاع سوقي لأن المؤسسات تحتاج إلى رصد جميع تهديداتها الأمنية من موقع واحد.

- ويتوقف الجزء الذي ينمو بأسرع ما يمكن حتى عام 2032 على التحليلات السلوكية التي يقودها المرء لأن احتياجات الكشف عن الشذوذ في الوقت الحقيقي تدفعه إلى تطويره.

- وتحتفظ سوق أمن البيانات السحابية بأكبر حصة تبلغ 41 في المائة لأن قطاعات الأعمال المصرفية والاتصالات السلكية واللاسلكية والتجارة الرقمية قد اعتمدت التكنولوجيا بسرعة.

- إن شبكة الإنترنت الصناعية من الأشياء تنمو بسرعة أكبر لأن الصناعة الذكية تتطور في اليابانبان، وكوريا الجنوبية، وداخليا.

- The bfsi sector controls almost 29 percent of market share because it constantly faces dangers from fraud and ransomware attacks and compliance violations.

- والرعاية الصحية هي أسرع فئة للمستعملين النهائيين نمواً لأن الهياكل الأساسية الطبية المترابطة ولوائح بيانات المرضى الأكثر صرامة تدفع إلى توسيعها.

ما هي القوى المحركة الرئيسية، وضبط النفس، والفرص في سوق أمن البيانات الكبيرة في المحيط الهادئ؟

وتشهد سوق أمن البيانات الضخمة في المحيط الهادئ أسرع نمو لأن المنظمات تحول عملياتها الحاسوبية إلى نظم الهجينة ونظم متعددة الأماكن. The shift accelerated after india and singapore and australia and japan established stronger data privacy regulations and required businesses to report their cybersecurity breaches. وتحتاج المنظمات التي كانت تعتمد في السابق على النظم الأمنية المحيطة الآن إلى مراقبة مستمرة إلى جانب أساليب تشفير البيانات والتحقق من الهوية في جميع شبكات المعلومات الموزعة. وتزداد تكاليف النظم الأمنية المتطورة لأن المنظمات تحتاج إلى الوفاء بالتزاماتها التنظيمية والتغييرات المعمارية.

وأهم حاجز في السوق هو استمرار النقص في المهنيين المتخصصين في مجال أمن الفضاء الإلكتروني القادرين على إدارة بيئات بيانات واسعة النطاق. وفشلت البرامج التعليمية الحالية ومبادرات تنمية القوى العاملة في المنطقة في مواكبة التطورات في الهياكل الأساسية الرقمية، مما يخلق عقبة هيكلية. ولا يزال تنفيذ نظم أمن البيانات الضخمة المتطورة يشكل تحدياً للمؤسسات المتوسطة الحجم لأنها تحتاج إلى أدوات وخبرات متخصصة لا تستطيع فرقها توفيرها. وتسفر الفجوة عن تأخيرات مطولة في عمليات الشراء وأطر زمنية للانتشار، بينما تحد من قدرة البائعين على توليد الإيرادات من خلال زيادة استخدام المنتجات.

وتتوفر هذه الفرصة الرئيسية من خلال وضع نظم مستقلة لكشف التهديدات قائمة على ' 1` تعمل بالاقتران مع نظم حاسوبية حافة تحمي البيانات الحساسة. وتستثمر بلدان مثل كوريا الجنوبية والهند استثماراً كبيراً في الصناعات التحويلية الذكية و5 شبكات صناعية يمكن الاستفادة منها، مما يهيئ الظروف المثلى للتحليل الأمني اللامركزي. وسيبدأ نمو السوق المقبل عندما تنتج أجهزة الحافة مزيدا من البيانات، مما سيمكن من تأمين نظم محلية لكشف التهديدات وتحليلها من العمل بأقصى طاقتها.

ماذا كان تأثير الذكاء الاصطناعي على سوق أمن البيانات الكبيرة السحيق؟

ويؤدي الجمع بين الاستخبارات الاصطناعية والتكنولوجيات الرقمية المتقدمة إلى إحداث تحول كامل في عمليات أمن البيانات الضخمة في جميع أنحاء منطقة المحيط الهادئ الساحلية حيث أن هذه التكنولوجيات تُؤمِّن عمليات الكشف عن التهديدات ورصد الامتثال، وتستجيب لتنبيهات النظم في مختلف نظم الشركات. وتوفر الآن منابر الأمن التي تستخدم تكنولوجيا الاستخبارات الاصطناعية رصدا مستمرا لتدفقات البيانات وأنشطة المستعملين وأنماط الوصول إلى الشبكات، مما يسمح لهم بالكشف تلقائيا عن التهديدات الأمنية وتفعيل تدابير الاستجابة دون حاجة إلى أن يبدأ المشغلون البشريون العملية. وقد حققت الضوابط الآلية في المؤسسات المالية الرئيسية وشبكات الاتصالات السلكية واللاسلكية انخفاضا بنسبة تزيد على 40 في المائة في أوقات الاستجابة للحوادث، مما يمكّن موظفي الأمن من إدارة التهديدات قبل أن يتطوروا إلى انتهاكات أمنية باهظة التكاليف.

وتستخدم نماذج التعلّم الآلات أنماطاً هجومية تاريخية إلى جانب أوجه الضعف في النظام وشذوذ حركة المرور لتعزيز قدراتها التنبؤية بالتنبؤ بنقاط التدخل المحتملة. وتساعد المحركات التنبؤية المؤسسات على تحسين توزيع مواردها إلى أقصى حد، في الوقت الذي تحدد فيه ما يتسع لتنفيذ وتعزيز قدرتها التشغيلية على مواجهة حالات التعطل. وقد أدى تنفيذ التحليلات التنبؤية في البيئات السحابية إلى تحسين توافر الهياكل الأساسية مع خفض عدد الإنذارات غير الصحيحة، مما يمكّن موظفي الأمن من التركيز على الحوادث الخطيرة مع تحقيق وفورات في التكاليف في جميع عملياتهم.

وتزود برامج التحليل المتقدمة المنظمات بالامتثال التنظيمي على نحو أفضل من خلال قدرتها على وضع مسارات آلية لمراجعة الحسابات تشمل مهام الإبلاغ الجارية التي تتكيف مع القوانين الإقليمية المتغيرة لحماية البيانات. ويقلل النظام من الحاجة إلى مراقبة يدوية بينما يوفر نتائج أسرع في تقييم الامتثال.

ولا تزال المنظمة تواجه تحديات في مجال التكامل بسبب شبكتها الحالية من النظم القديمة التي تخلق صعوبات تشغيلية. وتواصل المنظمة الاحتفاظ بنظمها المنفصلة على أساس افتراضي التي تستخدم صيغ بيانات غير موحدة تخفض الأداء النموذجي وترفع تكاليف التنفيذ. ai systems experience performance restrictions because localized threat intelligence datasets do not exist.

الاتجاهات السوقية الرئيسية

- The security spending of enterprises across india and australia shifted more than 45 percent toward cloud-native protection platforms since 2022, which replaced their previous investment in conventional perimeter security equipment.

- وشهدت الفترة من عام 2021 إلى عام 2025 قيام منظمي التنظيم الإقليميين بفرض شروط أكثر صرامة للكشف عن المخالفات، مما يتطلب من المنظمات المصرفية ومنظمات الاتصالات السلكية واللاسلكية تنفيذ نظمها الآلية للاستجابة للحوادث بوتيرة متسارعة.

- وبعد هجمات الفدية، كشفت أن أفرقة الأمن البحرية استغرقت وقتا أطول للرد، وزاد عدد شبكاتها من مراكز العمليات الأمنية المحلية.

- The implementation of ai-based threat detection systems progressed from pilot projects in 2020 to widespread use in businesses by 2025, which resulted in a 40 percent reduction of average incident investigation duration.

- وبدأ المصنعون اليابانيون والكوريون الجنوبيون في استخدام منابر تحليلية موحدة من أجل أمن الثروات، ليحلوا محل تنفيذهم السابق لأدوات أمنية منفصلة تحمي مرافق الإنتاج المرتبطة بهم.

- وحدث تغيير كبير بعد عام 2023 في طلب المشترين الذين بدأوا يفضلون خدمات الكشف المنظم القائمة على الاشتراكات فوق استثمارات الهياكل الأساسية القائمة على الاستهلاك.

- ويتعين على المؤسسات المتعددة الجنسيات في جنوب شرق آسيا أن تضع أطرا أمنية جديدة تفي بمتطلبات وضع البيانات على الصعيد الإقليمي بعد أن قامت بلدان جنوب شرق آسيا بسن أنظمة لتحديد مواقع البيانات.

- وأقام الموردون الأمنيون مزيدا من الشراكات مع مقدمي السحابات على نطاق واسع بعد عام 2024، مما أتاح للمؤسسات نشر الحلول على نحو أسرع وتنفيذ تلك الحلول بأقل صعوبة.

- وقد اعتمدت سوق الشركات المتوسطة الحجم حلولا أمنية بمعدل أبطأ لأن المنظمات تحتاج إلى وقت إضافي لتنفيذ نظم التحليل السلوكي المتطورة، التي أصبحت ضرورية بعد أن ازداد نقص القوة العاملة في مجال أمن الفضاء الإلكتروني بنسبة 30 في المائة منذ عام 2021.

- ويجب على المنظمات التي ترغب في تحقيق ميزة تنافسية أن تستثمر في تكنولوجيا " آي " يمكن تفسيرها، التي توفر للمشترين نظماً مفهومة لجمع التهديدات تحل محل نظم الكشف الآلي للصناديق السوداء.

الجزء المتعلق بأمن البيانات

حسب النوع:

وتركّز سوق أمن البيانات الكبيرة في المحيط الهادئ تركيزاً كبيراً على تشفير البيانات لأن المنظمات تحتاج إلى حماية كمياتها المتزايدة من بيانات الأعمال التجارية والزبائن الحساسة. وتؤمن عملية التشفير كلا من البيانات والبيانات المخزنة العابرة عن طريق تحويل المعلومات إلى أشكال مشفرة تجعل من الصعب على المستعملين غير المأذون لهم الوصول إليها. ويبين قطاع الأعمال التجارية تزايد نشاط المعاملات الرقمية واستخدامات التخزين السحابي مما سيدفع إلى تحقيق نمو سوقي قوي. وتعتمد المؤسسات المالية ومشغلو الاتصالات السلكية واللاسلكية بصفة خاصة على هذه الحلول لتأمين بيئات بيانات واسعة النطاق.

The companies need access control solutions because they require systems which establish user access rights for confidential data. وتحظى أساليب إخفاء البيانات وتصنيفها بالقبول المستمر لأنها تمكّن المنظمات من تبادل بيانات مأمونة دون الكشف عن سجلاتها الأصلية. وتستخدم المنظمات أدوات أمنية تشمل نظم الرصد ونظم كشف التهديدات لإنشاء نظم دفاعية أمنية كاملة. وتحتاج المنظمات إلى طبقات أمنية متعددة للحماية من التهديدات الإلكترونية المتطورة التي تدفع إلى تحقيق نمو متوازن في الأسواق بين مختلف فئات الحلول الأمنية.

لتعلم المزيد عن هذا التقرير تقرير العينات المجانية

حسب الطلب:

ويحافظ قطاع بفسي على مركزه السوقي القوي في سوق أمن البيانات الكبيرة في منطقة الأسيا لأن النظم المصرفية تتعامل مع البيانات المالية الحساسة طوال كل يوم. الأمن ولا تزال الاستثمارات ضرورية للمنظمات لمنع الغش في حين أنها تمتثل للأنظمة وتتعامل مع المعاملات بأمان. وتوسع المؤسسات المالية قدراتها في مجال الهياكل الأساسية للبيانات من أجل دعم النمو المصرفي الرقمي والتعامل مع زيادة معاملات الدفع عبر الإنترنت التي تحدث في مختلف الاقتصادات الإقليمية.

وتشهد مرافق الرعاية الصحية نموا سريعا لأن المستشفيات ومراكز البحوث الطبية تضع نظما رقمية لبيانات المرضى ووثائق العلاج. وتتزايد أيضاً عمليات البيع بالتجزئة بسبب نمو التجارة الإلكترونية وضرورة تأمين تفاصيل معاملات المستهلكين. وتعتمد شركات الاتصالات السلكية واللاسلكية اعتمادا كبيرا على حماية البيانات الكبيرة بسبب تدفق المعلومات المستمر عبر المنابر الرقمية. ولا تزال الوكالات الحكومية مجال تطبيق هام آخر مع زيادة الأولويات الوطنية لأمن الفضاء الإلكتروني، في حين تواصل صناعات أخرى اعتماد أدوات أمنية مع التوسع في التحول الرقمي.

بواسطة المستعمل النهائي:

تمثل المؤسسات الكبيرة حصة كبيرة من سوق أمن البيانات الكبيرة في المحيط الهادئ لأن العمليات الرقمية الواسعة النطاق تتيح قدرا أكبر من التعرض الإنترنت تهديدات وتستثمر هذه المنظمات عادة في أطر أمنية متقدمة تجمع بين ثلاثة عناصر أساسية هي: نظم الوقاية والرصد والاستجابة السريعة. وتمكن الميزانيات القوية والهياكل التشغيلية المعقدة المؤسسات من اعتماد تكنولوجيات جديدة بوتيرة متسارعة عبر صناعات متعددة، بما في ذلك التصنيع والتكنولوجيا واللوجستيات.

وقد أصبحت المواضيع مجموعة متزايدة الأهمية للمستعملين النهائيين مع تزايد الوعي بمخاطر أمن الفضاء الإلكتروني. فالحلول القائمة على السحاب الفعالة من حيث التكلفة تجعل من السهل على الشركات الصغيرة اعتماد هذه الحلول. ويظهر القطاع المالي وقطاع الرعاية الصحية طلباً متسقاً لأنه يجب عليهم اتباع قواعد الامتثال الصارمة وحماية عملائهم ومرضىهم. وتقوم الوكالات الحكومية بتعزيز دفاعاتها الرقمية من خلال برامج الأمن الوطني، في حين يقوم مشاركون آخرون في الصناعة بوضع حلول مصممة حسب الطلب تتوافق مع احتياجاتهم التشغيلية المحددة.

حسب النشر:

وتشهد سوق أمن البيانات الضخمة في منطقة المحيط الهادئ نموا سريعا من خلال النشر السحابي الذي يوفر للمنظمات قدرة مرنة على تشغيل النظام ويخفض التكاليف ويبسط التوسع في النظام. وتحتاج المنظمات التي تنقل عملياتها التجارية إلى منابر رقمية إلى إنشاء نظم أمنية سحابية قوية تحمي بياناتها من الانتهاكات الأمنية ودخولها دون إذن. فالأدوات الأمنية القائمة على الغيوم تمكّن الأعمال التجارية من تنفيذ تحديثات أمنية أسرع، مع إدارة نظمها الأمنية من موقع واحد يستفيد منه المنظمات التي تحتاج إلى العمل في مواقع مختلفة. وينبغي للمنظمات التي تحتاج إلى إدارة نظمها الأمنية الخاصة بالهياكل الأساسية الخاصة بها أن تستخدم النشر الفوري الذي هو أمر أساسي بوجه خاص بالنسبة للقطاعات التي تتعامل مع بيانات سرية للغاية.

وتميل الوكالات الحكومية والمؤسسات المالية المحددة التي تحتفظ ببروتوكولات أمنية داخلية صارمة إلى تأييد هذا النهج. وقد أصبح الانتشار الهجين شائعا لأنه يمكّن المنظمات من استخدام النظم القائمة على الغيوم مع الحفاظ على السيطرة على هياكلها الأساسية الموجودة حاليا. ويمكِّن النظام المنظمات من إدارة نظمها القديمة إلى جانب عملياتها الجديدة في مجال الأعمال الرقمية.

ما هي حالات الاستخدام الرئيسية التي تقود سوق أمن البيانات الكبيرة في المحيط الهادئ؟

ويحمي التطبيق الرئيسي لهذه التكنولوجيا النظم المالية القائمة على الغيوم التي تعالج بيانات معاملات العملاء في جميع نظم المصارف والتأمين والمدفوعات الرقمية. وتحتاج المؤسسات المالية إلى هذا التطبيق لأنها تحتاج إلى معالجة مسارات ضخمة من البيانات التي يجب أن تمتثل أيضاً لأنظمة صارمة بشأن حماية البيانات وتخزين البيانات في مواقع محددة.

ويشهد أمن شبكات الاتصالات السلكية واللاسلكية وبيئات التصنيع الذكية الآن نموا في اعتمادها لتكنولوجيات جديدة. ويستخدم متعهدو الاتصالات الهاتفية حماية متطورة للمحللين لتأمين 5 كيلوغرامات من بيانات حركة المرور وسجلات المشتركين، في حين يقوم المصنعون بنشر ضوابط لأمن البيانات لحماية نظم الإنتاج المترابطة ومنع التعطلات التشغيلية.

وتشمل حالات الاستخدام الناشئة تأمين البيانات المستقاة من شبكات اللوجستيات المستقلة وحماية مجموعات بيانات التدريب التي تستخدم في تشخيص الرعاية الصحية. ولا تزال هذه التطبيقات في مرحلة مبكرة ولكنها تظهر إمكانات طويلة الأجل قوية مع قيام الحكومات الإقليمية بالاستثمار في الهياكل الأساسية الرقمية وتشديد معايير الامتثال لأمن الفضاء الإلكتروني الخاصة بكل قطاع.

مقاييس التقرير | التفاصيل |

القيمة السوقية في عام 2025 | 696.4 مليون دولار |

القيمة السوقية في عام 2026 | 7901.5 مليون |

الإيرادات المتوقعة في عام 2033 | 25510.3 مليون |

معدل النمو | نسبة 18.23 في المائة من 2026 إلى 2033 |

سنة الأساس | 2025 |

البيانات التاريخية | 2021-2024 |

الفترة المتوقعة | 2026-2033 |

تغطية التقارير | توقعات الإيرادات، والمناظر الطبيعية التنافسية، وعوامل النمو والاتجاهات |

النطاق الإقليمي | السلام الأسيا )التشينا، الهند، اليابان، كوريا الجنوبية، أوستراليا، بقية السلام الأسيا( |

بيانات سرية رئيسية | ibm, microsoft, oracle, sap, cisco, palo alto networks, symantec, mcafee, trend micro, fortinet, check point, splunk, cloudera, aws, google |

نطاق التكييف | (ج) تكييف التقارير المجانية (نطاق الجزء القطري والإقليمي). استخدم خيارات شراء مصممة لتلبية احتياجاتك البحثية |

الجزء من التقرير | حسب النوع (التشفير في البيانات، ومراقبة الدخول، واكتفاء البيانات، والاختناق في البيانات، وغيرها)؛ والتطبيق (بفسي، والرعاية الصحية، والتجزئة، والاتصالات السلكية واللاسلكية، والحكومة، وغيرها)؛ والمستعمل النهائي (المشاريع، والألعاب، والمؤسسات المالية، ومقدمي الرعاية الصحية، والوكالات الحكومية، وغيرها)؛ والنشر (المكان، على سبيل المثال، الهجين، وآخرون) |

ما هي المناطق التي تدفع النمو في أسواق أمن البيانات الكبيرة في المحيط الهادئ؟

وتقود منطقة أسيا الشرقية سوق أمن البيانات الكبيرة في المحيط الهادئ لأن تشينا يابان وكوريا الجنوبية قد وضعا أعلى مستوى من تنفيذ النظام الأمني الإقليمي. وتحقق المنظمة هيمنة على الأسواق من خلال نظمها القائمة للإدارة الرقمية التي تجمع بينها وبين الخدمات السحابية الواسعة النطاق التي توفرها المؤسسة ومتطلباتها الصارمة المتعلقة بوضع البيانات والإبلاغ عن الأمن السيبراني. وقد أقام الجمع بين الاستثمارات الكبيرة في مراكز البيانات ذات النطاق الفائق ومبادرات التحويل الرقمي الصناعي نظما متقدمة للهياكل الأساسية تخلق احتياجات مستمرة لتكنولوجيات عالية المستوى لحماية البيانات. وتحافظ المنظمة على قيادتها السوقية من خلال شبكة قوية تشمل مقدمي التكنولوجيا المحلية والشركات الدولية لأمن الفضاء الإلكتروني ومشاريع التحويل الرقمي المدعومة من الحكومات.

وتقود أوستراليا أوقيانوسيا التي تدعمها سحابة جديدة لتصبح ثاني أهم قوة إقليمية لأن البلدين يحافظان على التزاماتهما في مجال السياسة العامة في الوقت الذي لا تزال فيه الأعمال التجارية الأسترالية تنفق باستمرار. وتدير منطقة شرق آسيا سوقها من خلال حملة إنمائية واسعة النطاق بينما تتطور السوق من خلال أنشطة الامتثال المقررة والإنفاق على الأمن السيبراني الذي تستخدمه المؤسسات المالية ومنظمات الرعاية الصحية والكيانات الحكومية. وتحسنت الأعمال التجارية الأسترالية تدريجيا نظمها الأمنية للوفاء بمتطلبات جديدة تشمل الاحتياجات المتعلقة بالإبلاغ عن الانتهاكات واللوائح الأمنية الأساسية الحيوية. وتثبت أوقيانوسيا نفسها بوصفها سوقا مستقرة منتجة للإيرادات لأن نمط اعتمادها يتطور تدريجيا بينما يظل اتساق إيراداتها أقوى من معظم الأسواق الإقليمية النامية الأخرى.

تقدم (إنديا) السريع في تطوير البنية التحتية الرقمية واعتمادها السريع للتكنولوجيا السحابية في العمليات المصرفية والاتصالات السلكية واللاسلكية والعمليات الحكومية يجعل جنوب (آسيا) أسرع منطقة توسع وقد تغيرت ظروف السوق بصورة أساسية بعد عام 2024 لأن الشركات اعتمدت قوانين أقوى لحماية البيانات واستثمرت المزيد من الموارد في بناء مرافق مراكز البيانات المحلية. ويجب على المنظمات أن تنتقل من نظمها الأمنية القديمة إلى حلول أمنية متكاملة تستخدم تحليلات البيانات بسبب مبادرات واسعة النطاق لتحديث المؤسسات. وتتيح الفترة من عام 2026 إلى عام 2033 آفاقاً تجارية ممتازة للوافدين والمستثمرين الجدد في السوق، ولا سيما في مجالات الخدمات الأمنية المنظمة وحلول استخبارات التهديدات ذات القوة الأولى.

من هم اللاعبون الرئيسيون في سوق أمن البيانات الكبيرة في (آسيا) وكيف يتنافسون؟

وتظهر سوق أمن البيانات الكبيرة في المحيط الهادئ منافسة معتدلة لأن الشركات الدولية لأمن الفضاء الإلكتروني تهيمن على عقود أعمال قيمة في حين تتنافس الشركات المحلية لأمن الفضاء الإلكتروني عن طريق تقديم خدمات إقليمية ومعرفتها بالقوانين المحلية. وتتطور السوق من خلال الابتكار التكنولوجي الذي يشمل تكنولوجيات الكشف عن التهديدات القائمة على أساس واحد، وتصميمات نظم المعلومات السحابية، وإجراءات الخدمات الأمنية المنظمة بدلا من تسعير الحروب. وتحافظ الشركات القائمة على مركزها السوقي من خلال زيادة الاستثمار في المرافق المحلية، في حين تقدم الشركات الناشئة خدماتها القائمة على الاشتراكات والتي تسمح بالاستخدام المرن. ويظهر التوزيع الجغرافي للمشترين تفضيلا قويا للبائعين الذين يقدمون خدمات مناولة البيانات المحلية إلى جانب تقديم المساعدة الفورية للامتثال القانوني.

وتقوم شبكات النخيل بالوفاء بمزاياها التنافسية من خلال تكامل البرامج، مما ينشئ منبر تشغيلي واحد يجمع بين أمن الشبكات، وحماية عبء العمل السحابي، والتحليلات القائمة على أساس واحد. وتعمل الشركة على توسيع نطاق عملياتها التجارية في منطقة السلام الإسمية عن طريق إقامة شراكات مع مقدِّمي السحاب على نطاق واسع وبناء مراكز عمليات أمنية لتعزيز قدرتهم على التصدي للحوادث الأمنية. ويستخدم الاتجاه الجزئي قدراته المتطورة في مجال استخبارات التهديدات وشراكات تجارية قوية مع مؤسسات في اليابان وجنوب شرق آسيا لتطوير منتجات تلبي متطلبات تنظيمية محلية محددة.

ويوفّر الأبوة الأورشية الأمنية للبيئات السحابية الهجينة التي تجتذب شركات كبيرة تحتاج إلى السيطرة على نظمها المعقدة التي تجمع بين التكنولوجيا القديمة والجديدة. وتقيم الشركة علاقات عملاء دائمة من خلال نهجها القائم على التشاور في مجال النشر الذي يؤدي إلى إبرام اتفاقات عقود دائمة. ويستخدم نظام " فورتينت " دمجه في النسيج الأمني الميسور التكلفة للتنافس في السوق الذي يمكّن الشركات المتوسطة الحجم من تنفيذ تدابير أمنية قابلة للتصعيد دون الحاجة إلى تعديل كامل نظمها مع توسيع شبكة توزيعها في جميع أنحاء الهند وفي الأسواق الآسيوية الجنوبية الشرقية الجديدة.

قائمة الشركات

- ibm

- Microsoft

- أوراكل

- sap

- cisco

- شبكات بالو

- Symantec

- mcafee

- الاتجاه الجزئي

- fortinet

- نقطة التفتيش

- شظية

- سحابة

- aws

الأخبار الإنمائية الأخيرة

وفي أيار/مايو 2026، أعلن تعزيز الأمن عن الحصول على تمويل إضافي قدره 4 ملايين دولار. وتعزز هذه الحركة منبرها الأمني المتعلق بالتطبيقات المتكاملة، وتعزيز أمن سلسلة الإمداد بالبرمجيات وحماية خطوط أنابيب بيانات المؤسسة عبر البيئات الإنمائية في منطقة السلام في آسيا.

المصدر https://www.prnewswire.com/

In february 2026, proofpoint entered a strategic partnership with concentrix. ويدمج التعاون بين حماية البيانات والحلول الأمنية للتعاون التي توفرها نقطة البرهان في خدمات سوركستريكس، مما يؤدي إلى تحسين وضع أمن الفضاء الإلكتروني في المؤسسة عبر أسواق السلام في آسيا. المصدر https://www.prnewswire.com/

ما هي الرؤى الاستراتيجية التي تحدد مستقبل سوق أمن البيانات الكبيرة في المحيط الهادئ؟

The asia pacific big data security market will develop autonomous intelligence-based security systems which can perform complete threat management without needing human operators between 2023 and 2030. ويتطور الاتجاه الحالي لأن ثلاثة عوامل تقترن بقوانين إقليمية أكثر صرامة لإدارة البيانات وبهيكلات المؤسسات السحابية وقيود عمليات رصد الأمن اليدوية. وسيجبر النمو السريع للهياكل الأساسية الرقمية الشركات على تنفيذ نظم التفتيش التي تعمل بالطاقة الأولى والتي توفر الأمن عبر بيئاتها السحابية والدقيقة والتكنولوجيا التشغيلية.

ويشكل تزايد قدرة بعض شركات المنبر الدولية على الوصول إلى الأسواق خطراً خفياً لا يمكن للناس رؤيته بسهولة. وستواجه المنظمات التي تنشئ نظما أمنية متكاملة لإدارة ميزانياتها الأمنية تحديات في قفل البائعين تحد من إمكانية التشغيل المتبادل لنظمها وتعرقل تطوير نظمها. وقد أتاح إدخال متطلبات جديدة للإقامة في البيانات في جنوب وجنوب شرق آسيا فرصة عمل رئيسية لإيجاد حلول أمنية سحابية ذات سيادة توفر الحماية من خلال نظم أمنية تدار على الصعيد الإقليمي.

The essential focus for market players should be on developing open-architecture systems while they should allocate resources to establish regional threat intelligence alliances. والجمع بين المعرفة بالامتثال على الصعيد المحلي والحلول الأمنية القائمة على أساس " آي " يجعل البائعين مستعدين تجهيزا جيدا لضمان استمرار عقود المؤسسات.

الفصل في تقرير سوق أمن البيانات

حسب النوع

- تشفير البيانات

- مراقبة الدخول

- إخفاء البيانات

- التشهير

مستنسخ

- bfsi

- الرعاية الصحية

- التجزئة

- انها الاتصالات السلكية واللاسلكية

- الحكومة

حسب المستعمل النهائي

- المؤسسات

- ألعاب

- المؤسسات المالية

- مقدمو الرعاية الصحية

- الوكالات الحكومية

النشر

- سحابة

- على الفور

- هجينة

الأسئلة الشائعة

اعثر على إجابات سريعة للأسئلة الأكثر شيوعًا.

the asia pacific big data security market size is usd 25510.3 million in 2033.

والأجزاء الرئيسية لسوق أمن البيانات الكبيرة في المحيط الهادئ مصنفة حسب النوع (تشفير البيانات، ومراقبة الدخول، واقناع البيانات، والتكسير، وغيرها)؛ والتطبيق (الخدمة الصحية، والتجزئة، والاتصالات السلكية واللاسلكية، والحكومة، وغيرها)؛ والمستعمل النهائي (المشاريع، والألعاب، والمؤسسات المالية، ومقدمو الرعاية الصحية، والوكالات الحكومية، وغيرها)؛ والنشر (الزجاجة، وغيرها).

واللاعبون الرئيسيون في أسواق أمن البيانات الكبرى في المحيط الهادئ هم الأب، والميكروسوفت، أوراكل، والصابون، والسيسكو، والبالو ألتو، والشبكات السيمانتيك، والمكايفي، والميكرو، والفورنيت، ونقطة التفتيش، والنهب، والسحاب، والزوجة، والغوغل.

the asia pacific big data security market size is usd 6696.4 million in 2025.

the asia pacific big data security market cagr is 18.23% from 2026 to 2033.

- ibm

- Microsoft

- أوراكل

- sap

- cisco

- شبكات بالو

- Symantec

- mcafee

- الاتجاه الجزئي

- fortinet

- نقطة التفتيش

- شظية

- سحابة

- aws

التقارير المنشورة مؤخراً

-

Apr 2026

3(د) سوق

3d optical profiler market size, share " analysis report by type (desktop 3d optical profiler, and portable 3d optical profiler), by technology (confocal technology, and white light interference), by end-use industry (manufacturing, research institutions, automotive, aerospace and defense, medical devices, and other), and geography (north america, europe, asia-pacific, 20

-

Apr 2026

جهاز استشعار عمق سوق

حجم سوق الأشعة العميقة، وتقرير تحليل التقاسم حسب النوع (مجسات الأعماق المرتدة، وأجهزة استشعار للضوء، ومستشعرات الرؤية النمطية، وأجهزة الاستشعار الخفيف المهيكلة، ومجسات الأعماق فوق الصوتية)، من خلال تطبيقات (شركات التصنيعية، والروبية، والمقامرة، والإلكترونيات الاستهلاكية، والآلة الصناعية، والرعاية الصحية، والمراقبة في بلدان أخرى)

-

Apr 2026

الصناعة الرقمية سوق

الحجم الرقمي لسوق الصناعة التحويلية، تقرير تحليل الحصة حسب العنصر (البرمجيات والبرامجيات والخدمات)، حسب التكنولوجيا (التدريبات، الطباعة 3، الإنترنيت للأشياء (الحيوانات)، والأشياء الأخرى)، حسب التطبيق (السماح والنقل، والفضاء الجوي والدفاع، والإلكترونيات الاستهلاكية، والآلات الصناعية، وغيرها)، حسب نوع العمليات (التصميم القائم على الحاسوب، والمحاكاة المستندة إلى الحاسوب، والتصوير الجغرافي 3د، وغيثوم)

-

Apr 2026

خدمات التأشيرات الرقمية سوق

حجم سوق التأشيرات الرقمية، تقرير تحليل الحصة حسب النوع (المسافرون الأفراد، المسافرون من المجموعات)، حسب الطلب (السياحة، السفر في الأعمال التجارية، جهات أخرى)، والجغرافيا (أمريكا الشمالية، أوروبي، أو أسيا - المحيط الهادئ، أو الشرق الأوسط، أو أفريقيا، أو الجنوب، أو أمريكا الوسطى)، 2021 - 2031